Appleは27日(現地時間)、同社が展開するタブレット「iPad」シリーズ向けプラットフォーム「iPadOS」において前バージョン「iPadOS 17」の最新版「iPadOS 17.7.4(21H414)」を提供開始したとお知らせしています。

対象機種は最新バージョン「iPadOS 18」に対応していないiPadOS 17の対応機種で、具体的にはiPad(第6世代)や12.9インチiPad Pro(第2世代)、10.5インチiPad Proの3機種となります。なお、以前は「iOS 18」やiPadOS 18の対象機種はiOS 18やiPadOS 18またはiOS 17やiPadOS 17を選んで更新できていましたが、前回のiPadOS 17.7.3からiOS 18やiPadOS 18の対象機種はiOS 18やiPadOS 18のみに更新するようになっています。

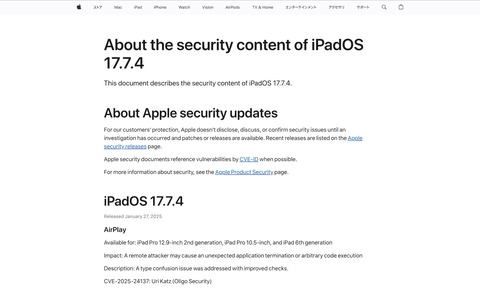

変更点は重要なセキュリティーアップデートが含まれており、CVEに登録されている脆弱性としてはAirPlayに関する「CVE-2025-24137」やARKitに関する「CVE-2025-24127」、ImageIOに関する「CVE-2025-24086」、Kernelに関する「CVE-2025-24118」および「CVE-2025-24159」、libxsltに関する「CVE-2025-24166」、QuartzCoreに関する「CVE-2024-54497」などの14個の脆弱性が修正されているということです。

なお、これらの脆弱性のうちのいくつかは同社では積極的に悪用されている可能性があるという報告を認識しているとしています。その他、すでに紹介しているようにiOSおよびiPadOSの最新バージョン「iOS 18.3」および「iPadOS 18.3」がリリースされているほか、パソコン「Mac」向け「macOS Sequoia 15.3」、スマートウォッチ「Apple Watch」向け「watchOS 11.3」、セットトップボックス「Apple TV」向け「tv 18.3」、スマートヘッドセット「Apple Vision」向け「visionOS 2.3」も配信開始しています。

Appleでは2021年に提供開始したiOS 15およびiPadOS 15から一定期間は次の最新バージョンに更新せずに既存のバージョンに留まる機能を提供しており、今年も最新のiOS 18やiPadOS 18の正式版が配信開始されましたが、引き続いてしばらくiOS 17やiPadOS 17で使う場合を対象にセキュリティー修正のみを行ったソフトウェア更新を提供しており、今回は前回のiPadOS 17.7.3に続いてiPadOS 17.7.4が提供開始されました。

更新は従来通り各製品本体のみでOTA(On-The-Air)によりダウンロードで行え、方法としては、「設定」→「一般」→「ソフトウェア・アップデート」から行え、単体でアップデートする場合のダウンロードサイズは手持ちのiPad(第6世代)でiPadOS 17.7.3からだと149.7MBとなっています。またiTunesをインストールしたWindowsおよびMacとUSB-Lightningケーブルで接続しても実施できます。なお、Appleが案内しているアップデートの内容およびセキュリティーコンテンツの修正は以下の通り。

iPadOS 17.7.4

このアップデートには重要なセキュリティ修正が含まれ、すべてのユーザに推奨されます。Appleソフトウェアアップデートのセキュリティコンテンツについては、以下のWebサイトをご覧ください: https://support.apple.com/100100

iPadOS 17.7.4

Released January 27, 2025– AirPlay

Available for: iPad Pro 12.9-inch 2nd generation, iPad Pro 10.5-inch, and iPad 6th generation

Impact: A remote attacker may cause an unexpected application termination or arbitrary code execution

Description: A type confusion issue was addressed with improved checks.

CVE-2025-24137: Uri Katz (Oligo Security)– ARKit

Available for: iPad Pro 12.9-inch 2nd generation, iPad Pro 10.5-inch, and iPad 6th generation

Impact: Parsing a file may lead to an unexpected app termination

Description: The issue was addressed with improved checks.

CVE-2025-24127: Minghao Lin (@Y1nKoc), babywu, and Xingwei Lin of Zhejiang University– CoreAudio

Available for: iPad Pro 12.9-inch 2nd generation, iPad Pro 10.5-inch, and iPad 6th generation

Impact: Parsing a file may lead to an unexpected app termination

Description: The issue was addressed with improved checks.

CVE-2025-24161: Google Threat Analysis Group

CVE-2025-24160: Google Threat Analysis Group

CVE-2025-24163: Google Threat Analysis Group– CoreMedia

Available for: iPad Pro 12.9-inch 2nd generation, iPad Pro 10.5-inch, and iPad 6th generation

Impact: Parsing a file may lead to an unexpected app termination

Description: The issue was addressed with improved checks.

CVE-2025-24123: Desmond working with Trend Micro Zero Day Initiative

CVE-2025-24124: Pwn2car & Rotiple(HyeongSeok Jang) working with Trend Micro Zero Day Initiative– CoreRoutine

Available for: iPad Pro 12.9-inch 2nd generation, iPad Pro 10.5-inch, and iPad 6th generation

Impact: An app may be able to determine a user’s current location

Description: The issue was addressed with improved checks.

CVE-2025-24102: Kirin (@Pwnrin)– ICU

Available for: iPad Pro 12.9-inch 2nd generation, iPad Pro 10.5-inch, and iPad 6th generation

Impact: Processing maliciously crafted web content may lead to an unexpected process crash

Description: An out-of-bounds access issue was addressed with improved bounds checking.

CVE-2024-54478: Gary Kwong– ImageIO

Available for: iPad Pro 12.9-inch 2nd generation, iPad Pro 10.5-inch, and iPad 6th generation

Impact: Processing an image may lead to a denial-of-service

Description: The issue was addressed with improved memory handling.

CVE-2025-24086: DongJun Kim (@smlijun) and JongSeong Kim (@nevul37) in Enki WhiteHat, D4m0n– Kernel

Available for: iPad Pro 12.9-inch 2nd generation, iPad Pro 10.5-inch, and iPad 6th generation

Impact: An app may be able to cause unexpected system termination or write kernel memory

Description: The issue was addressed with improved memory handling.

CVE-2025-24118: Joseph Ravichandran (@0xjprx) of MIT CSAIL– Kernel

Available for: iPad Pro 12.9-inch 2nd generation, iPad Pro 10.5-inch, and iPad 6th generation

Impact: An app may be able to execute arbitrary code with kernel privileges

Description: A validation issue was addressed with improved logic.

CVE-2025-24159: pattern-f (@pattern_F_)– LaunchServices

Available for: iPad Pro 12.9-inch 2nd generation, iPad Pro 10.5-inch, and iPad 6th generation

Impact: An app may be able to fingerprint the user

Description: This issue was addressed with improved redaction of sensitive information.

CVE-2025-24117: Michael (Biscuit) Thomas (@biscuit@social.lol)– libxslt

Available for: iPad Pro 12.9-inch 2nd generation, iPad Pro 10.5-inch, and iPad 6th generation

Impact: Processing maliciously crafted web content may lead to an unexpected process crash

Description: This issue was addressed through improved state management.

CVE-2025-24166: Ivan Fratric of Google Project Zero– Managed Configuration

Available for: iPad Pro 12.9-inch 2nd generation, iPad Pro 10.5-inch, and iPad 6th generation

Impact: Restoring a maliciously crafted backup file may lead to modification of protected system files

Description: This issue was addressed with improved handling of symlinks.

CVE-2025-24104: Hichem Maloufi, Hakim Boukhadra– QuartzCore

Available for: iPad Pro 12.9-inch 2nd generation, iPad Pro 10.5-inch, and iPad 6th generation

Impact: Processing web content may lead to a denial-of-service

Description: The issue was addressed with improved checks.

CVE-2024-54497: Anonymous working with Trend Micro Zero Day Initiative– SceneKit

Available for: iPad Pro 12.9-inch 2nd generation, iPad Pro 10.5-inch, and iPad 6th generation

Impact: Parsing a file may lead to disclosure of user information

Description: An out-of-bounds read was addressed with improved bounds checking.

CVE-2025-24149: Michael DePlante (@izobashi) of Trend Micro Zero Day InitiativeAdditional recognition

– CoreAudio

We would like to acknowledge Google Threat Analysis Group for their assistance.– CoreMedia Playback

We would like to acknowledge Song Hyun Bae (@bshyuunn) and Lee Dong Ha (Who4mI) for their assistance.– Static Linker

We would like to acknowledge Holger Fuhrmannek for their assistance.

■関連リンク

・エスマックス(S-MAX)

・エスマックス(S-MAX) smaxjp on Twitter

・S-MAX – Facebookページ

・iPadOS 17 関連記事一覧 – S-MAX

・iPadOS 17 のアップデートについて – Apple サポート (日本)

・iPadOS 17.7.4 のセキュリティコンテンツについて – Apple サポート (日本)

・Apple セキュリティアップデート – Apple サポート

コメント